Le groupe de ransomware "ALPHV" revendique la responsabilité de l'attaque cybernétique contre MGM dans un message sur le dark web

Samedi 16 septembre 2023

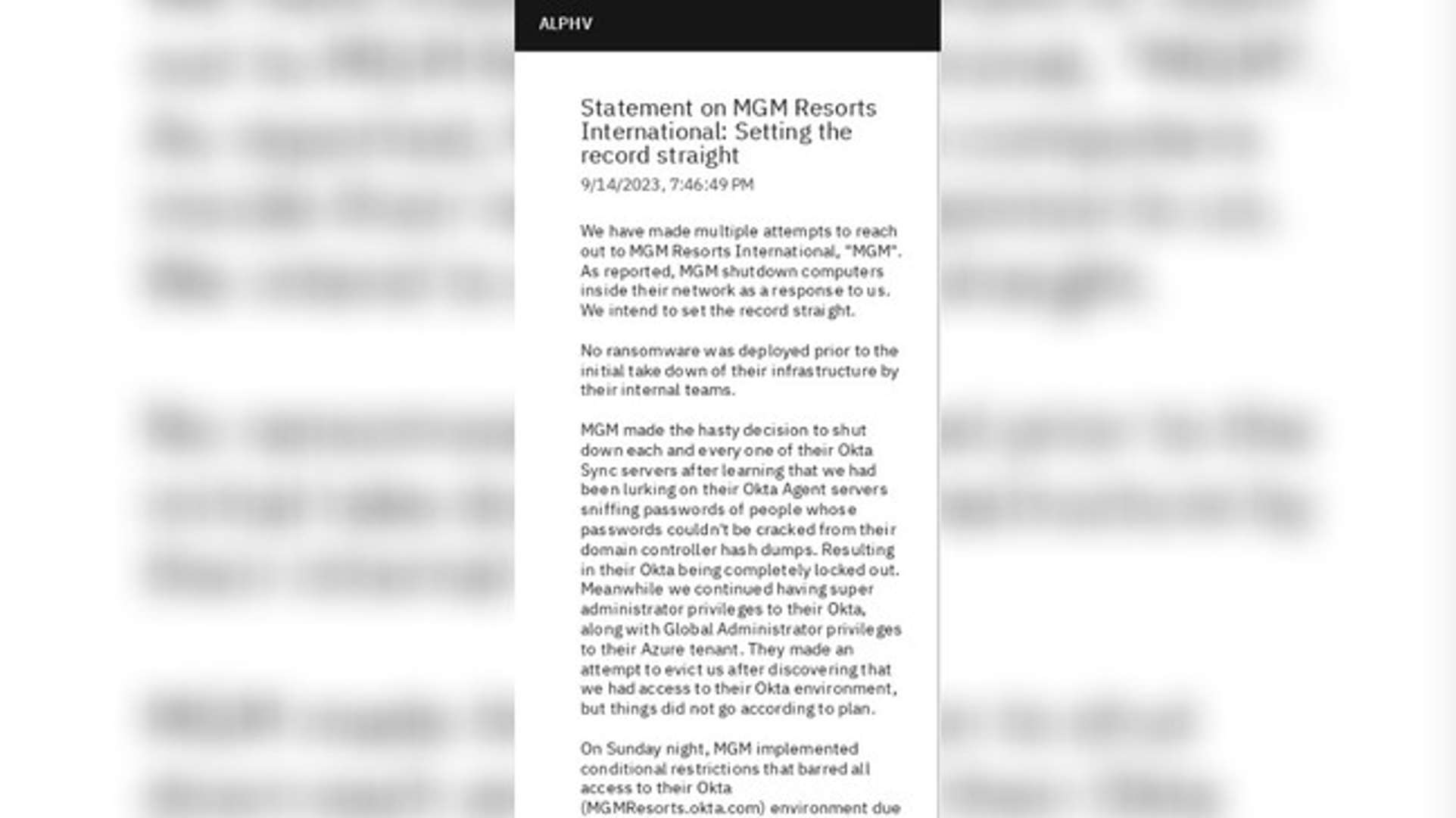

Dans le dernier rebondissement d'une saga d'une semaine impliquant les plus grands acteurs du jeu au Nevada, un message publié jeudi sur le dark web par le groupe de ransomware "ALPHV" revendique la responsabilité de l'attaque cybernétique qui a paralysé les opérations des propriétés de MGM depuis dimanche.

On soupçonnait déjà qu'ALPHV (prononcé "alpha" et aussi connu sous le nom de "BlackCat") était le groupe derrière l'incident de cybersécurité de MGM. Leur message semble confirmer ces soupçons, mais le fait qu'ils revendiquent publiquement la responsabilité est un geste inhabituel, ont déclaré des experts en cybersécurité.

"Le groupe de ransomware ALPHV n'avait pas revendiqué auparavant de manière privée ou publique la responsabilité d'une attaque avant ce point", indique une partie du message. "Des rumeurs avaient fuité de MGM Resorts International par des employés mécontents ou des experts en cybersécurité externes avant cette divulgation. Sur la base de divulgations non vérifiées, des médias ont décidé à tort que nous avions revendiqué la responsabilité de l'attaque avant que cela ne soit le cas."

Le groupe a également critiqué d'autres rapports d'actualités, comme celui de Quartz, qui prétendait que des adolescents étaient responsables des piratages.

"Les rumeurs selon lesquelles des adolescents des États-Unis et du Royaume-Uni auraient pénétré dans cette organisation ne sont toujours que des rumeurs", indique le message sur le dark web.

ALPHV a également expliqué comment il avait infiltré les systèmes de MGM grâce au programme Okta, affirmant que MGM avait initialement fermé ses systèmes informatiques une fois qu'il avait découvert les utilisateurs malveillants. Ce n'est qu'à ce moment-là, selon le groupe, qu'ALPHV a commencé à déployer des rançongiciels.

"C'était probablement la partie principale de cette déclaration, selon laquelle ils affirment qu'Okta, qui est un fournisseur d'authentification unique ou une application d'authentification que de nombreuses organisations utilisent, c'est là que la violation initiale a eu lieu", a déclaré Drew Schmitt, responsable de la pratique au sein de l'équipe de recherche et de renseignement (GRIT) de GuidePoint Security. "Ils étaient à l'intérieur de leur infrastructure Okta pendant un certain temps et obtenaient les mots de passe de personnes spécifiques. C'est finalement ainsi qu'ils sont entrés dans l'environnement."

Bien que MGM ait commencé à fermer ses systèmes le dimanche, le message sur le dark web affirme qu'ils avaient infiltré le réseau dès le vendredi 8 septembre.

Jeudi soir, les sites web de MGM sont enfin revenus en ligne après plusieurs jours de fermeture, mais ALPHV a affirmé qu'ils avaient toujours accès au système.

Cela survient alors que Caesars Entertainment a déposé un rapport auprès de la SEC jeudi matin, confirmant qu'ils avaient également été victimes d'une attaque de cybersécurité ces dernières semaines, au cours de laquelle les permis de conduire et les numéros de sécurité sociale de nombreux membres de leur programme de fidélité ont été obtenus. Caesars aurait versé environ 15 millions de dollars de rançon, évitant ainsi les conséquences qui ont frappé les propriétés de MGM cette semaine.

"Nous avons pris des mesures pour nous assurer que les données volées sont supprimées par l'acteur non autorisé, bien que nous ne puissions pas garantir ce résultat", a écrit Caesars dans son dépôt à la SEC.

Caesars n'a pas confirmé qu'une rançon avait été payée, bien que cela semble être le cas en fonction de la formulation de leur dépôt. Dans leur message sur le dark web, ALPHV a déclaré qu'ils ne s'attendent pas à ce que MGM accepte un accord.

Un autre groupe connu sous le nom de "Scattered Spider" est le groupe suspecté dans l'incident de cybersécurité de Caesars. Bien que ce soient des groupes différents, les experts ont déclaré qu'ils étaient connus pour travailler ensemble. Scattered Spider a une présence significative aux États-Unis et à l'étranger, tandis que des groupes comme ALPHV sont censés opérer principalement en Russie et dans les pays d'Europe de l'Est.

Dans un courriel envoyé à toutes les propriétés du Strip par le Las Vegas Metropolitan Police Department (LVMPD) Southern Nevada Counter Terrorism Center et obtenu par News 3, Metro a déclaré qu'ils avaient contacté le FBI et demandé des informations pour sensibiliser le public le plus rapidement possible.

Le FBI a émis un avis à l'intention de ces propriétés mettant en lumière le groupe d'acteurs de menace Scattered Spider :

"Ces acteurs sont considérés comme des experts en ingénierie sociale et ont déjà eu accès à des réseaux grâce à des campagnes de phishing ciblées ainsi qu'à des campagnes de phishing de masse. Les campagnes ciblées ont inclus des recherches sur des individus au sein d'organisations ayant des profils publics LinkedIn dont les postes dans l'entreprise leur conféreraient des privilèges administratifs sur le réseau de l'entreprise."

L'attaque contre Caesars était due à une manœuvre d'ingénierie sociale dirigée contre une société informatique externalisée, qui leur a permis ensuite d'accéder aux systèmes de Caesars, a ajouté le dépôt.

Bien qu'ALPHV n'ait pas confirmé comment il avait initialement accédé aux systèmes Okta de MGM Resorts, un compte respecté appelé "vx-underground" sur Twitter a déclaré que c'était également par le biais de l'ingénierie sociale. Ils se décrivent comme un collectif de personnes, et les experts en cybersécurité affirment que le groupe est généralement fiable.

"L'ingénierie sociale consiste à exploiter l'aspect humain", a déclaré Nick Hyatt, responsable de la pratique en cybersécurité chez Optiv. "Lorsque l'on parle de cybersécurité, c'est, je ne dirais pas une connaissance commune, mais une opinion selon laquelle l'humain est le maillon faible, n'est-ce pas ? Nous achetons tous ces outils. Mais si vous pouvez contourner cela en appelant simplement quelqu'un, c'est une victoire facile pour un attaquant."

Selon "vx-underground", ALPHV a trouvé les détails d'un employé de MGM sur LinkedIn, a appelé le service d'assistance et a probablement convaincu l'agent du service d'assistance de lui donner accès à un compte sécurisé.

(source : msn.com/Brett Forrest)